������ľ��(12)

ʱ��: 2007-03-08 14:55 ��Դ�� ���:

���Ȱ�Joiner��ѹ��Ȼ��ִ��Joiner���ڳ���Ļ�����С�Firstexecutable:������SecondFile:����������е��ҷ�����һ���ļ���ͼ�꣬�ֱ����ѡ�����ƴ���ļ���

���滹��һ��EnableICQnotification�Ŀո����ѡȡ���Է�ִ�����ļ�ʱ������յ��Է���һ��ICQWebMessgaer��������жԷ���ip����ȻҪ�������ICQnumber��������ȡ��Ϣ��icq���롣������������ܺ�ƴ����ļ���Ƚϴ�

���㰴�¡�Join������Joiner���ļ����������һ��Result.exe���ļ����ļ��ɸ������ƣ�������֡�����塱���������Dz��Զ����ġ�

3����Z-fileαװ���ܳ���

Z-fileαװ����������̨�廪˳�Ƽ��IJ�Ʒ���侭�����ļ�ѹ������֮������bmpͼ���ļ���ʽ��ʾ����(��չ����bmp��ִ�к���һ����ͨ��ͼ��)�����������������ı���ֻ�������������ݣ����Ծ������������ֻǷ�ʹʹ��ʱ��Ҳ������й©��Ļ����������ڡ�����������˺ڿ����У�ȴ���Ա��һ���������˵İ��ס�ʹ���Ὣľ�������С��Ϸ��ƴ������Z-file���ܼ����ˡ�����塱�����ܺ��ߣ����ڿ���ȥ��ͼ���ļ����ܺ�������������ΪȻ������ֻ��һ���ͼƬ������µĵط������ھ���ɱ������Ҳ��ⲻ�����ڲ�������ľ�����������������������ܺ��߾����Ժ���������WinZip��ѹ����ִ�С�αװ��(�ȷ�˵����һ��С����Ҫ����)�������Ϳ��Գɹ��ذ�װ��ľ����������������л�����ʹ���ܺ��ߵĵ���(��������ά����)��ֻҪ�����Ѿ������ˡ�����壬�����ֱ����Winzip������н�ѹ����װ����������ά���dz�����ʹ������ԣ��ܺ��߸������ỳ����ʲôֲ�����ļ�����У�����ʱ�䲢������30��ʱ���Ѿ��㹻�������ǡ����λΡ������ܺ�����ǰ��������Ҳ�����ûῴ����һ˫�������ڸ�ʲô���ر�ֵ��һ����ǣ����ڡ�����塱���Զ������������ļ�⣬��������ں�����һ�������IJ�������ôһ���Ὺѹ����������Dz������롣

4��αװ��Ӧ�ó�����չ���

������������ʶ���������ľ�����ڿ���ͨ����ľ������д��Ϊ�κ����͵��ļ�(����dll��ocx��)Ȼ�����һ��ʮ�ֳ����������У�����OICQ������OICQ��������һ����֪���ȣ�û���˻ỳ�����İ�ȫ�ԣ����������˼�������ļ����Ƿ���ˡ������ܺ��ߴ�OICQʱ�������������ļ�����ͬʱִ�С����ַ�ʽ������ú�ƴ������һ������ĺô����Ǿ��Dz��ø��ı������ߵĵ�¼�ļ����Ժ�ÿ�����OICQʱľ������ͻ�ͬ�����У����һ��������ľ����˵�ǡ�̤ѩ�ۡ�����Ҫ�����ǣ����������ߴ��Ҳ��������ľ����д�ߣ�ֻҪ�ԼӸĶ����ͻ�������һ֧��ľ���������Լ�ʹɱ�Ƕ�����Ҳ����û��˿���취��

����ͳ���У���

�ȵ�����

��ʷ����

����>>

-

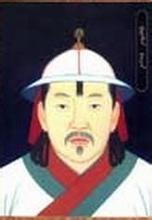

����˻ʺ� -------------------------------------------------...

-

��ʷ (1329.1-1329.8)��λ����λ8�����ڣ���������Ԫ���ڳ��ӡ�...

-

������(����)���� ��λ52�� ����������������һ���ܣ������ܣ���...

-

��� (701762��)�����壬��̫�ף���������ʿ���Ĵ������ˣ��ƴ�...

-

(һ) ˴�ۣ���Ҧ����˵Ŀ��˫ͫ��ȡ�����ػ������������ϣ��ʳ�...